|

HSC |

|

Datenvernichtung - aber richtig

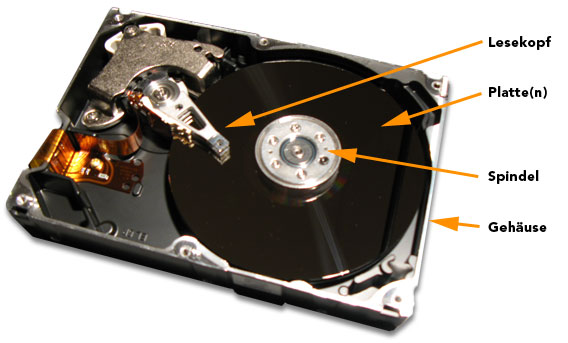

EinführungDer alte Desktop PC hat ausgedient, der Laserdrucker ist defekt oder das Mobiltelefon muss einem neueren Modell weichen. Ob die alte Hardware nun entsorgt, verkauft oder verschenkt wird: es bleibt die Frage, was mit den alten Daten auf den Speichermedien passiert. Dass ein einfaches Löschen der Daten nicht reicht, soll dieser Artikel beleuchten. Es geht hierbei nicht um die Gefahr, der Daten während dem Betrieb eines Geräts ausgesetzt sind, sondern was bei der Entsorgung oder Veräusserung beachtet werden sollte. Viele elektronische Geräte verfügen über immer grössere Speicherkapazitäten, welche nicht immer offensichtlich sind. Bei Desktop PCs und Notebooks ist bekannt, dass die Daten auf eine Festplatte gespeichert werden. Doch auch grosse Laserdrucker, Kopierer und Digital Sender verwenden interne Festplatten. Digitalkameras und Mobiltelefone besitzen immer grössere Flash Speicher, USB Sticks mit mehreren Gigabyte Speicher sind keine Seltenheit mehr. Nicht zu vergessen sind portable Festplatten, Datensicherungen auf Bänder, CDs oder DVDs sowie Ausdrucke auf Papier. Die Liste ist nicht abschliessend. Beim Entsorgen oder Veräussern dieser Geräte und Medien ist besondere Vorsicht und Sorgfalt geboten, denn wenn Daten in die falschen Hände geraten, kann das nicht selten peinliche bis strafrechtliche Konsequenzen zur Folge haben. ProblematikBeim Löschen von Dateien auf einer Festplatte werden die Dateien nicht effektiv entfernt, sondern bloss "vergessen", d.h. die Datei wird aus dem Inhaltsverzeichnis der Festplatte entfernt und so zum Überschreiben freigegeben. So ist es möglich, mit Datei-Wiederherstellungs Werkzeugen Dateien meist lange Zeit nach dem Löschvorgang wiederherzustellen. Erst wenn der Sektor, auf dem die bestehenden Dateien gespeichert waren, überschrieben wurde, sind die Daten nicht mehr einfach wiederherstellbar. Auf modernen Speichermedien kann dies wegen der Grösse des Mediums oder Technologien zum Schutz der Langlebigkeit (z.B. auf Flash Speichern) auf natürlichem Weg sehr lange dauern. Auch das Formatieren von Medien bringt keine Sicherheit, da nur die Zuordnungstabelle für die Platten-Partitionen gelöscht wird, nicht jedoch die Daten selbst. Bekannte LösungenEs sind einige Vorgehensweisen zur Löschung von Daten oder der Unbrauchbarmachung von Datenträgern bekannt. Leider sind nicht mehr alle so wirkungsvoll wie einst und müssen sich der sich ändernden Technologien anpassen. Datenlöschung zur Weiterverwendung des MediumsSoll ein Medium weiter verwendet werden, müssen die Daten zuverlässig gelöscht werden. Je nach dem wofür ein Datenträger nachdem Löschen verwendet wird, kann die zu verwendende Methode gewählt werden. Wird zum Beispiel die Festplatte eines Sachbearbeiter PCs für einen Nachfolger im selben Betrieb weiterverwendet, mag eine einfache Löschung von Dateien oder ein einmaliges Überschreiben ausreichend sein. Verlässt ein Datenträger ein Unternehmen, muss hingegen anders verfahren werden. Waren kritische Daten auf einem Gerät gespeichert, ist es sicherer, den Datenträger zu vernichten. Löschen von Dateien und Partitionen: Daten werden mit dem Betriebssystem gelöscht, oder die Festplatte formatiert. Aus oben genannten Gründen ist dies unsicher, da die Daten möglicherweise wiederhergestellt werden können. Gezieltes Überschreiben von Dateien: Einige System-Werkzeuge bieten ein "sicheres Löschen" (secure delete, file shredder) an, indem sie gelöschte Dateien mehrfach überschreiben. Das Problem ist, dass diese Werkzeuge mit Viren oder Trojanern angegriffen werden können und dass moderne Festplatten Schreibzugriffe abstrahieren und so ein gezieltes Überschreiben eines bestimmten Blocks nicht garantiert werden kann. Ausserdem verhindern einige Festplatten-Technologien wie RAID, Copy on Write und Journalling ein sicheres Überschreiben. Blockweises Überschreiben (block erase): Mit einer externen Software, die von einem anderen Medium gestartet werden muss, wird die Festplatte blockweise ein bis über 35 mal überschrieben, je nach Algorithmus (DoD 5220.22-M, NSA, Gutmann, etc.). Dieses Verfahren ist sehr verbreitet und bietet gewissen Schutz gegen einfache Wiederherstellungsversuche. Die Nachteile sind aber erheblich: Der Vorgang kann mehrere Stunden bis Tage dauern und es gibt keine Garantie, dass alle Daten, wie z.B. defekte Sektoren oder geschützte Bereiche überschrieben werden. Ausserdem besteht die Gefahr, dass die verwendete Software fehlerhaft ist. Verschlüsselung: Werden Teile des Dateisystems oder gar die gesamte Festplatte von Anfang an stark verschlüsselt, ist es möglich, durch das Entfernen oder das Wechseln des geheimen Schlüssels ein Lesen der Daten in Sekundenschnelle zu verunmöglichen. Dies erfordert jedoch eine starke Verschlüsselung mit einem sicheren, bekannten Algorithmus. Proprietäre Verschlüsselungen bieten möglicherweise nicht genug Sicherheit. Ist der Algorithmus oder der Schlüssel zu schwach, kann die Platte eventuell mit etwas Aufwand dennoch gelesen werden. Secure Erase: Dies ist ein neuerer Standard, der in die Steuerungseinheit der Festplatte integriert ist. Neuere ATA/SATA Festplatten ab 15-20GB sollten über dieses Feature verfügen. Mit einer externe Software wie HDDErase kann der Secure Erase Prozess gestartet werden, wobei die Harddisk in 30-120 Minuten die Daten überschreibt. Diese Prozedur ist in den USA durch den NIST 800-88 Standard für das Löschen von vertraulichen Daten für tauglich befunden worden. Secure Erase ist für SCSI Festplatten nicht verfügbar. Zerstörung des MediumsIst die Festplatte beschädigt oder kann sie nicht mehr gelesen werden, ist die Zerstörung die sicherste Methode, um die Daten zu löschen. Nur weil der Computer die Daten nicht mehr lesen kann, heisst das nicht, dass die Daten gelöscht sind. Manchmal genügt ein Austausch der Festplatten-Steuereinheit, um eine Platte wieder zum Leben zu erwecken. Festplatten sind sehr robust, obwohl dies bei hohen Ausfallquoten nicht immer so scheinen mag. Im Gegensatz zur Elektronik der Steuerungseinheit und den Leseköpfen sind die einzelnen Platten nicht leicht zu zerstören. Die Platten können mit etwas Aufwand ausgebaut und die Daten ausgelesen werden. Datenrettungsfirmen berichten in ihrer Werbung immer wieder von erstaunlichen Datenwiederherstellungsaktionen, z.B. nach Feuer- oder Wasserschäden. Zerkleinern/Shreddern: Die Festplatte oder das Speichermedium wird ausgebaut und in einem Industrie-Shredder zerkleinert. Die komplette Festplatte wird in kleine Stücke geschnitten, wobei starke Hitze-Entwicklung und einwirkende Scherkräfte bei der Zerstörung der Platte mithelfen. Das Vernichten von Medien auf diese Weise ist preisgünstig und relativ sicher. Es ist jedoch zu beachten, dass es theoretisch möglich ist, selbst aus Einzelteilen des Datenträgers noch Daten zu lesen, wenn sie nicht genug zerkleinert sind. Hochsensible Medien können auch pulverisiert werden, was jedoch aufwendig ist. Entmagnetisierung ("Degaussing"): Bei der Entmagnetisierung werden die gespeicherten Daten auf einer Festplatte mit einem starken Magnetfeld zerstört. Die internen Magnete für den Betrieb des Festplatten-Motors werden dabei meist ebenfalls unbrauchbar gemacht. Diese Methode wird häufig verwendet, sie erfordert ein speziell zu diesem Zweck entwickeltes Gerät, einen Degausser. Moderne Festplatten stellen aber zunehmend ein Problem dar, denn diese Festplatten schreiben sie die Daten immer dichter, um die Speicherkapazität zu erhöhen. Diese Festplatten können mit älteren Degaussern nicht mehr zuverlässig gelöscht werden. Auch setzen immer mehr Hersteller auf Hybridplatten (z.B. in Notebooks), die zusätzlich Flash-Speicher besitzen, welcher mit einem magnetischen Degausser ebenfalls nicht zerstört werden kann. Das Entmagnetisieren von Festplatten wird an Bedeutung verlieren, da diese Methode nicht mehr zuverlässig ist. Verbrennen, Einschmelzen: Zumindest in den USA empfohlen, ist die Verbrennung in einem Hochtemperatur-Ofen. Ebenfalls effektiv, aber aufwendig, ist das Einschmelzen der Datenträger. Exotische Methoden: Im militärischen- und Botschafts-Umfeld gibt es noch andere Methoden, um Datenträger mittels Chemikalien, Sprengstoff oder Schusswaffen zu zerstören. In diesem Umfeld kann eine Notfallsituation eine schnelle Zerstörung von Daten erfordern. Gerade die Verwendung von Sprengstoff ist - entgegen der allgemeinen Annahme - nicht zuverlässig, da wie schon erwähnt, die Platten genug beschädigt werden müssen, damit die Daten nicht mehr wiederherzustellen sind. Der Zerstörung mit Schusswaffen ist effektiv, aber nicht immer praktikabel, da gefährlich. Ebenso gefährlich wie nicht immer zuverlässig ist die Verwendung von Säuren, denn sie brauchen eine gewisse Zeit, um zu wirken, wobei das zuverlässige Einbringen der Chemikalien in das Festplattengehäuse das Hauptproblem darstellt. Risiken abschätzenWelcher Aufwand für die Datenvernichtung betrieben werden soll, hängt vom Risiko ab, welches aus der Wiederherstellung der Daten resultiert. Datenträger die in hoch sensitiven Umgebungen betrieben wurden, erfordern höchste Sorgfalt bei der Vernichtung von Daten, Datenlöschung und Datenträgervernichtung können deshalb auch kombiniert werden. Aber egal nach welcher Verwendung: beim Entfernen von alten Daten sollte immer die sicherste Variante gewählt werden. Doch wer könnte ein Interesse haben, Datenmaterial aus entsorgten Datenträgern auszulesen und weiterzuverwenden? Hier eine mögliche Auswahl: Bastler: Sie verwenden die Datenträger von entsorgter Hardware, um sie - falls noch funktionstüchtig - als Speicher weiterzuverwenden. Allfällig vorhandene Daten interessieren sie meist nicht. Tüftler, Hacker: Eine alte Festplatte wieder zu neuem Leben zu erwecken und die Daten auszulesen, kann interessant sein. Werkzeuge für die Datenwiederherstellung finden möglicherweise Verwendung. Eine weitere Nutzung kompromittierender Daten ist möglich, aber nicht unbedingt das Ziel. Cracker, Kriminelle : Mit grösserem Aufwand wird versucht, an lohnenswerte Daten zu kommen, um sie mit krimineller Absicht weiterzuverwenden (Bankauszüge, Kreditkartennummern, Identitätsdiebstahl, etc.). Der Aufwand zur Wiederherstellung ist im Idealfall an den zu erwartenden Gewinn angepasst. Industriespione, Geheimdienste: Sie suchen gezielt Firmen oder Personen aus, um Daten zu sammeln und auszuwerten. Je nach Wichtigkeit, können Sie viel Zeit und Geld in die Wiederherstellung von Daten investieren. Der Zugang zu Hochtechnologie und zu spezialisierten Datenrettungsfirmen hilft ihnen zusätzlich. Natürlich ist die Aufzählung nicht komplett und eine klare Trennlinie gibt es nicht. Wichtig ist zu erkennen, dass mit dem zu erwartenden Wert der Daten der Aufwand zur Wiederherstellung von Datenbeständen lohnenswerter wird. Auch Daten, die als unkritisch eingestuft sind, könnten interessant sein. FazitDie immer häufiger auftretenden Datenpannen (jüngste Beispiele aus England und den USA) zeigen, dass es mit der Sorgfalt beim Umgang mit kritischen Daten gelinde gesagt nicht zum Besten steht: Datenträger werden verlegt, verloren und gestohlen. Die Datensätze von hunderttausenden von Bürgern oder Kunden passen auf kleinste Medien. Diese Datenträger während ihrer Verwendung zu schützen, ist schwierig genug. Ein gewisser Schutz ist durch starke Verschlüsselung der Datenträger möglich, wenn diese nicht verwendet werden oder ausgeschaltet sind. Eine fachgerechte Vernichtung von Daten und Datenträger am Ende deren Lebensdauer sollte eine Selbstverständlichkeit sein. Firmen und Organisationen müssen klare Richtlinien für den Umgang mit Daten und Datenträgern entwickeln und diese auch umsetzen. Aber auch Privatpersonen sollten diese Massnahmen beherzigen.

Referenzen und Links

initial article release 20.01.2008 by Philipp Koller, © 2008 |

|

|

Last Modified: 25.03.2012 00:38 | Copyright © 2003-2026 by tor.ch | Top

|

|